35C3 ChaosWest - Track me, if you … oh.

https://media.ccc.de/v/35c3chaoswest-25-track-me-if-you-oh-

Sammeln und Verkauf von Bewegungsdaten abseits von Mobilfunk und Smartphone.

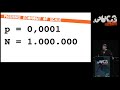

Der Mobilfunkanbieter weiß, wo Du Dich bewegst - no news here. Aber wie steht es mit den Dutzenden anderen Firmen, Marketing Agenturen, Kaufhäusern oder Netzwekausrüstern, die Deine Bewegungsdaten selbst ohne Smartphone-App erfassen und das, ohne dass Du es wissen kannst?

Feature Phones, Smartphones, Laptops, Smartwatches, Bluetooth Kopfhöhrer - sie alle haben eines gemeinsam: sie können Funktechnologien wie WLAN oder Bluetooth. In den letzten Jahren hat sich eine ganze Marktsparte an Firmen entwickelt, deren Geschäftsmodell es ist, die Metadaten dieser Technologien zu erfassen, zu korrelieren und zu verwerten. Dabei ist es unerheblich, ob Du z.B. das öffentliche WLAN dieser Firmen nutzt oder nicht. Die Präsenz Deiner Geräte reicht aus, um sie (wieder)zuerkennen. Und eine automatische Macadressen-Randomisierung hilft nur begrenzt.

Wie, wozu und wo wird Bewegungs-Tracking angewandt?

Wie weitrechende (Bewegungs-)Profile können erstellt werden?

Technische Funktionsweise

Umgehen von Macadressen-Randomisierung

Live-Demo

bisherige Rechtssprechnung

und die DSGVO?

Selbstschutz überhaupt möglich?

Datenauskunft!

Clemens Hopfer jinxx

https://fahrplan.chaos-west.de/35c3chaoswest/talk/NZ38DR

Видео 35C3 ChaosWest - Track me, if you … oh. канала media.ccc.de

Sammeln und Verkauf von Bewegungsdaten abseits von Mobilfunk und Smartphone.

Der Mobilfunkanbieter weiß, wo Du Dich bewegst - no news here. Aber wie steht es mit den Dutzenden anderen Firmen, Marketing Agenturen, Kaufhäusern oder Netzwekausrüstern, die Deine Bewegungsdaten selbst ohne Smartphone-App erfassen und das, ohne dass Du es wissen kannst?

Feature Phones, Smartphones, Laptops, Smartwatches, Bluetooth Kopfhöhrer - sie alle haben eines gemeinsam: sie können Funktechnologien wie WLAN oder Bluetooth. In den letzten Jahren hat sich eine ganze Marktsparte an Firmen entwickelt, deren Geschäftsmodell es ist, die Metadaten dieser Technologien zu erfassen, zu korrelieren und zu verwerten. Dabei ist es unerheblich, ob Du z.B. das öffentliche WLAN dieser Firmen nutzt oder nicht. Die Präsenz Deiner Geräte reicht aus, um sie (wieder)zuerkennen. Und eine automatische Macadressen-Randomisierung hilft nur begrenzt.

Wie, wozu und wo wird Bewegungs-Tracking angewandt?

Wie weitrechende (Bewegungs-)Profile können erstellt werden?

Technische Funktionsweise

Umgehen von Macadressen-Randomisierung

Live-Demo

bisherige Rechtssprechnung

und die DSGVO?

Selbstschutz überhaupt möglich?

Datenauskunft!

Clemens Hopfer jinxx

https://fahrplan.chaos-west.de/35c3chaoswest/talk/NZ38DR

Видео 35C3 ChaosWest - Track me, if you … oh. канала media.ccc.de

Показать

Комментарии отсутствуют

Информация о видео

Другие видео канала

35C3 - G10, BND-Gesetz und der effektive Schutz vor Grundrechten

35C3 - G10, BND-Gesetz und der effektive Schutz vor Grundrechten 35C3 - Security Nightmares 0x13

35C3 - Security Nightmares 0x13 35C3 ChaosWest - Stack Buffer Overflow Exploits - Wie ein "harmloses" Dokument einen Rechner infizi

35C3 ChaosWest - Stack Buffer Overflow Exploits - Wie ein "harmloses" Dokument einen Rechner infizi Buffer Overflow Attack - Computerphile

Buffer Overflow Attack - Computerphile 34C3 - Der PC-Wahl-Hack

34C3 - Der PC-Wahl-Hack 35C3 - Smart Home - Smart Hack

35C3 - Smart Home - Smart Hack 35C3 - Die verborgene Seite des Mobilfunks

35C3 - Die verborgene Seite des Mobilfunks 35C3 - Microtargeting und Manipulation

35C3 - Microtargeting und Manipulation Build your own NSA (33c3)

Build your own NSA (33c3) Easterhegg 2019 - Anonymität nach Tor

Easterhegg 2019 - Anonymität nach Tor 35C3 - Best of Informationsfreiheit

35C3 - Best of Informationsfreiheit 36C3 ChaosWest: Datacenter - was wir wissen sollten

36C3 ChaosWest: Datacenter - was wir wissen sollten 35C3 - Venenerkennung hacken

35C3 - Venenerkennung hacken 35C3 - Inside the Fake Science Factories (german)

35C3 - Inside the Fake Science Factories (german) 35C3 - Du kannst alles hacken – du darfst dich nur nicht erwischen lassen.

35C3 - Du kannst alles hacken – du darfst dich nur nicht erwischen lassen. 35C3 - Archäologische Studien im Datenmüll

35C3 - Archäologische Studien im Datenmüll 35C3 - Netzpolitischer Wetterbericht 2018

35C3 - Netzpolitischer Wetterbericht 2018 36C3 - Hirne Hacken

36C3 - Hirne Hacken 35C3 - Verhalten bei Hausdurchsuchungen

35C3 - Verhalten bei Hausdurchsuchungen "Gut drauf trotz Social Media – Die Kunst des Trollens" Zündfunk Netzkongress Linus Neumann

"Gut drauf trotz Social Media – Die Kunst des Trollens" Zündfunk Netzkongress Linus Neumann